[Reading Time: 4 minutes]

Ultima della lista, Ho mobile che “subisce” furto dati dei clienti

Ma siamo sicuri che sia solo questa compagnia telefonica ad avere subito un tale genere di “furto”? #maancheno

Troppa superficialità nell’applicare le basi della cyber sicurezza, ed ecco che il danno è bello che fatto.

Non solo HO (mobile) nel dark web, gira di tutto, e quando scrivo tutto è davvero così.

Ma veniamo al tema caldo del momento: Ho ha fatto il botto, ha rilasciato il data base completo dei suoi utenti.

Non solo il numero di telefono le generalità, ma ahimè il numero della carta d’identità, la scansione del documento, il codice UNIVOCO della sim ICCID, oltre che i dati di pagamento vari.

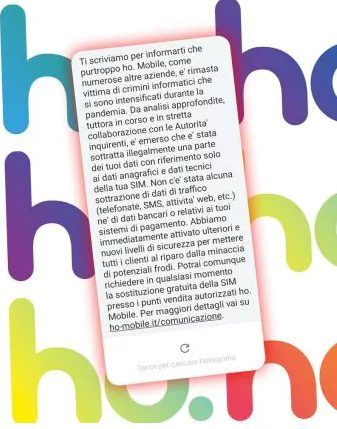

Certo Ho ha inviato un vero (e lo considero patetico) comunicato in cui addirittura ne escono come delle povere vittime (loro) e non noi ignari utenti. Idem l’sms…

Sms di Ho Mobile

Il consiglio già più volte dato quando capitano queste cose è sostituire la sim, poco importa l’operatore credetemi, un data breach è dietro l’angolo per ogni azienda che ignora volutamente le regole elementari per la protezione dei dati. Ho ora lo farà gratuitamente, personalmente senza attendere ho investito 5 euro ed ho evitato guai, ovviamente con altri accorgimenti. Quali?

Cito da mio articolo su blog personale:

Cambia immediatamente all’interno delle App, che richiedono il sistema OTP, autorizzazione ai pagamenti, immetti una NUOVA mail, oppure fai “cadere” l’avviso OTP su un’altra numerazione telefonica (io ad esempio ho l’App di Poste mobile, ma non l’ho inserita nel cellulare registrato per eseguire le transazioni, ma su un altro telefono, così spesso -ahimè – arrivano tentativi di pishing via sms che mi avvisano sul numero di telefono registrato di cliccare nel link per accedere al conto per un rimborso o “cavolate” simili, ed ovviamente so che è un tentativo di truffa)

Certo posso cambiare operatore (la mia domanda è sempre la stessa, oggi come oggi chi ritieni sicuro e migliore di altri, in merito alla sicurezza dei tuoi dati privati?), cambiando operatore ovviamente va a scemare la pericolosità, ma ricorda che:

- i tuoi dati personali ovvero nome cognome data di nascita e codice fiscale, oltre al numero della carta d’identità con la relativa scadenza; sono nelle oscure spire del dark web

- il tuo numero di telefono è collegato a quanto sopra

- la tua carta di credito o sistema di pagamento altrettanto

- subire Sim Swap ( ovvero disattivo la TUA sim in favore di una nuova sim con il TUO numero, per effettuare recuperi di password o di credenziali attraverso il numero di telefono, per poi tentare di accedere alle app che hai sul tuo cellulare, perchè va da se che se ho tutte le tue info, arrivo tranquillamente ad un tuo backup sulla mail collegata e leggo i tuoi dati salvati, oltre al fatto che la scansione dei tuoi documenti digitali sono già online)

Ricordo che per il cambio SIM, non potete fare richieste online, ma solo fisiche.

“Il processo di sostituzione SIM richiede riconoscimento fisico del cliente, pertanto non possiamo in questo momento spedirti la SIM. Puoi recarti presso uno dei nostri rivenditori autorizzati e richiedere il cambio della SIM gratuitamente portando con te la SIM attuale e un documento di identità valido”, le parole esatte nel sito di HO.

Detto ciò alcuni consigli basilari per evitare in ogni caso lo SIM SWAP

Sim Card Swap, come evitarlo

Lo SIM SWAP avviene anche con le eSIM ovvero le sim elettroniche, non quelle fisiche che si tolgono e si mettono nel cellulare.

(le esim degli operatori virtuali, sono più veloci da ottenere, ad esempio in India è un business usato ed abusato, ma anche in Europa vi sono moltissimi operatori telefonici solo “digitali”).

Innanzitutto evitiamo di avere il servizio OTP attivo, laddove ci sia un impegno di danari. (Transazioni bancarie, piattaforme varie di acquisti, ecc…) Attivate l’autenticazione a due fattori PRIMA, e poi accettate l’sms dell’OTP. Utilizzate una mail apposita per ricevere l’autenticazione a due fattori, non utilizzate quella in cui avete perennemente la stessa password, (mi raccomando eh, 12345-nomeproprio… o la data di nascita… il nome del cane ecc…) sono piccole accortezze per evitare gravi danni al portafoglio e non solo.

Non solo dal cellulare, arrivano gli attacchi per clonare le sim

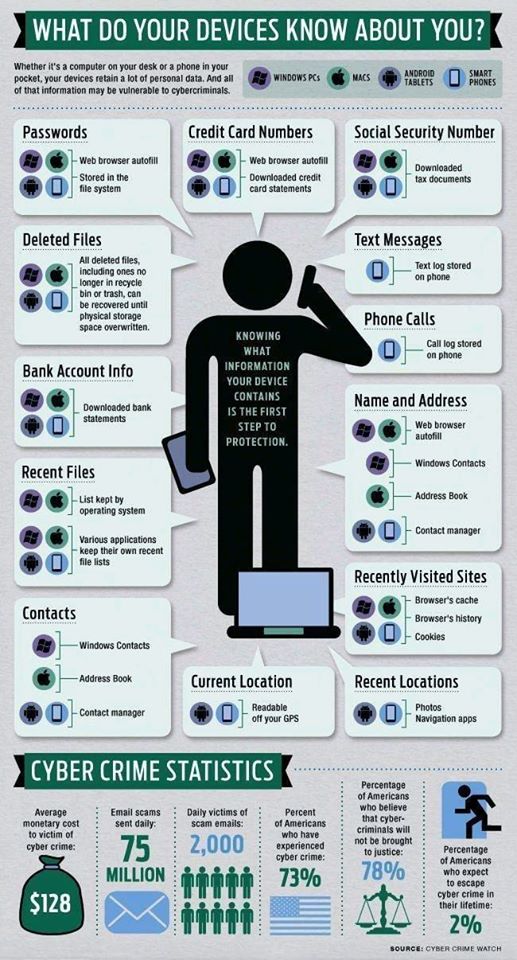

Tutti i nostri dati online

Un modo per impedire lo scambio, clonazione di SIM è imparare a proteggersi dalle e-mail di phishing. In questo modo puoi impedire ai truffatori di accedere ai dati personali che possono aiutare a convincere la tua banca o il tuo operatore di telefonia mobile che sei tu. Inoltre dovremmo davvero evitare di dare informazioni riservate, via social.

Come?

La sicurezza passa anche dal sapere cosa e come salviamo i dati sensibili, all’interno del nostro smartphone, nei nostri social (ad esempio Facebook). Stesso discorso, per un notebook, un portatile, un tablet lasciato in mano anche ad un bambino, dati sensibili ve ne sono sempre. La nostra vita risiede in un “pezzo di plastica”, che se perso, rivela la nostra intera esistenza.

Ci avete mai pensato?

Siamo in grado di creare un backup settimanale, di tutti i nostri dati, di salvare le foto, i contatti, e tutto ciò che riguarda le app relative a pagamenti vari, magari immessi con una ulteriore applicazione che salva tutte le password?

L’impronta digitale, lo sblocco tramite il riconoscimento visivo, non sono sufficientemente sicure, se il cellulare viene smarrito o clonato.

Pensiamo prima, a cosa lasciamo disponibili a malintenzionati, della nostra vita; la consapevolezza passa proprio dal non sottovalutare azione anche semplici, ma che spesso nemmeno prendiamo in considerazione.

Siamo noi stessi in primis che lasciamo centinaia di migliaia di bricioline di pane, che conducono i famosi “hacker” a trovare password e dati così privati, da poter non solo clonare una sim, ma di appropriarsi direttamente della vostra/nostra identità.

Pensaci, ogni volta che salvi qualcosa online, senza un minimo di sicurezza.

Da una statistica della Polizia Statale emerge una fotografia sulle forme di aggressione in rete con numeri da capogiro, ma di cui continuiamo a non avere reale percezione: basti pensare alle 196.000 segnalazioni di truffe on line o ai 460 casi di cyberbullismo per cui sono stati indagati 136 minori, passando per l’adescamento di minori online.

Lettura testo con voce artificiale per ipovedenti:

Oggi, si definisce White Hat Hacker in virtù dell’esperienza acquisita sia in Italia sia all’estero con particolare riferimento nella gestione di profili e apparati professionali.Nella realtà quotidiana frequenta brutti post come il darkweb, cacciatrice “per passione” di malfattori, #fakenews ed imbroglioni. [SCHEDA COMPLETA AUTRICE]

I contenuti di questo post sono prodotti dall’autore che se ne assume ogni responsabilità.

| Play | Cover | Release Label |

Track Title Track Authors |

|---|